TL;DR Alcuni clienti di Enel Energia hanno appreso oggi che, a fine aprile 2022, la società Network Contacts Spa – che svolge per Enel alcuni servizi – ha subito un attacco informatico, ad opera della ransomware gang Industrial spy, con conseguente esfiltrazione di oltre 740 GByte di dati, anche di alcuni clienti.

La notizia sta rimbalzando dalle prime ore di oggi, con gli screenshot della mail che Enel ha inviato ai suoi clienti informandoli che un suo fornitore, la Network Contacts SpA, aveva subito un attacco informatico con la sottrazione di dati personali.

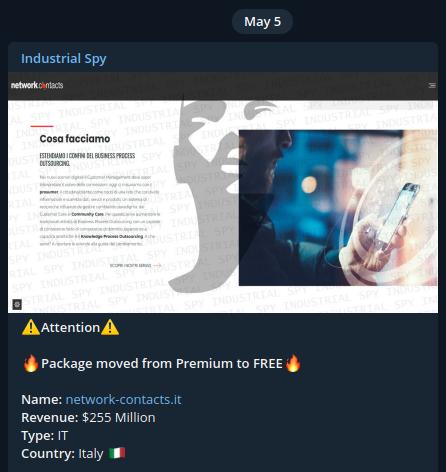

Non c’è voluto molto prima che venissero fuori altri dettagli in merito all’attacco che, come riportato da Red Hot Cyber, risulta essere stato perpetrato dalla ransomware gang Industrial-Spy.

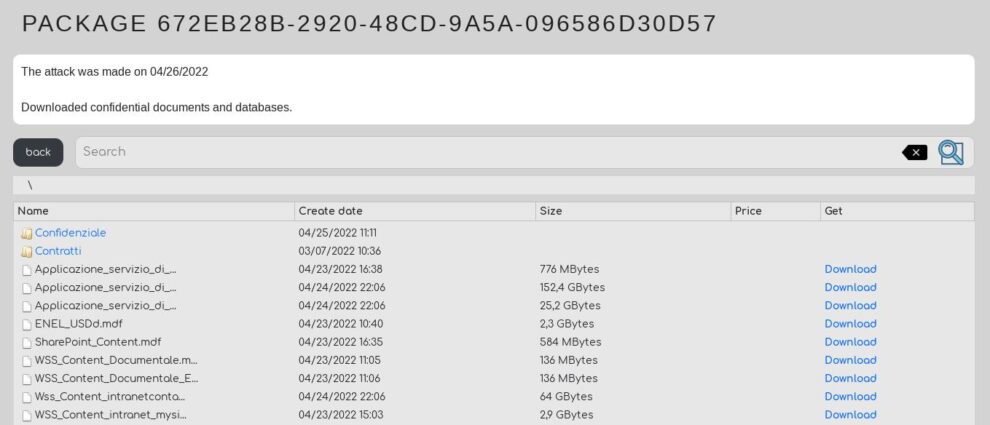

Sul sito web di riferimento di Industrial-Spy, accessibile via TOR, sono già presenti i 747,5 Gbyte di dati esfiltrati dall’azienda il 26 aprile 2022 (e non il 27, come indicato nella mail di Enel), quasi 6 mesi prima dell’annuncio dato da Enel: sarà compito del Garante della Privacy stabilire se sono stati rispettati i termini previsti dall’art. 33 del Regolamento Europeo 2016/679 “GDPR”, che stabilisce il termine di 72 ore “dal momento in cui (la vittima, nda) ne è venuto a conoscenza“.

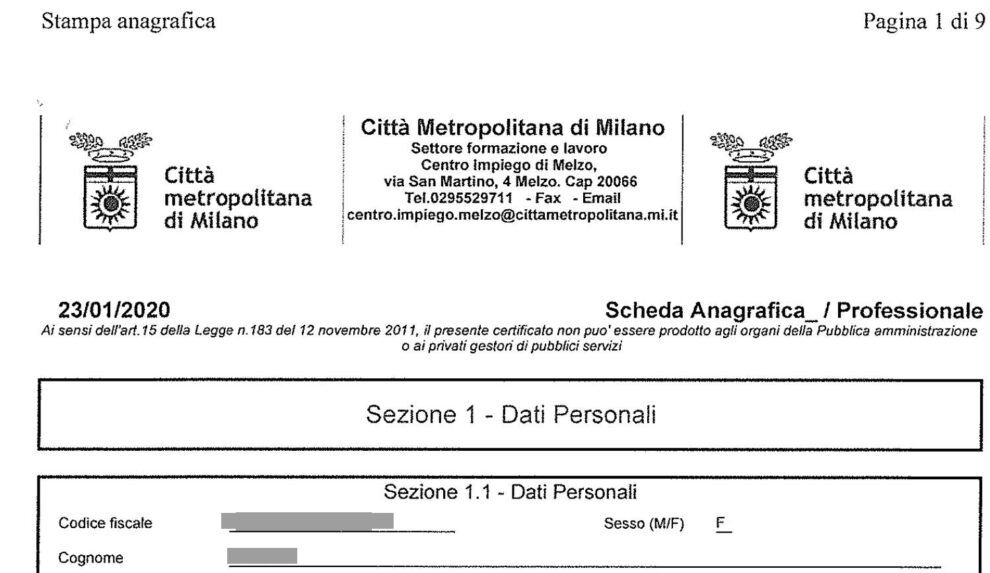

Nell’importante mole di dati e documentazione esfiltrati dal ransomware, oltre ai dati dei clienti Enel Energia, sono presenti molti altri documenti contenenti dati personali e informazioni riservate.

Al di là dei ritardi nella comunicazione di Enel, considerando che tra i dati trafugati sembrerebbero esserci anche informazioni dei suoi clienti, questo attacco sottolinea ancora una volta l’importanza di mantenere sicura anche la supply-chain. E che la sicurezza di un sistema è dato dalla sicurezza del suo anello più debole: elemento importante per quelle realtà che condividono dati o anche solo collaborano, poiché nei dati trafugati potrebbero esserci credenziali o altre informazioni utili a fare attacchi mirati, mettendo a repentaglio l’intero network.

Tornando poi alla questione squisitamente normativa, la missiva di Enel sembrerebbe configurarsi come una “comunicazione agli interessati“, ai sensi dell’art. 3 del GDPR. Un po’ tardiva, poiché – lo ricordo – l’attacco è avvenuto a fine aprile, a quasi 6 mesi di distanza dalla comunicazione. La normativa dispone infatti che “il titolare del trattamento comunica la violazione all’interessato senza ingiustificato ritardo” qualora “la violazione dei dati personali è suscettibile di presentare un rischio elevato per i diritti e le libertà delle persone fisiche“.

Sarà l’Autorità Garante della Privacy a stabilire se i termini della notifica sono congrui ma, in ogni caso, il ritardo sembra essere difficilmente giustificabile, considerando l’impatto e l’entità dei dati coinvolti nella violazione. Ed anche che la pubblicazione “libera” di queste informazioni, stando a quanto pubblicato nel canale Telegram della ransomware gang Industrial Spy, è avvenuta il 5 maggio 2022: davvero nessuno se ne era accorto prima?