TL;DR Una poco nota categoria di malware, gli infostealer, rappresenta una minaccia tangibile e concreta per i nostri sistemi, sia aziendali che personali. Il furto d’informazioni riservate, come credenziali di accesso, screenshot, chat, rappresenta un livello di rischio molto elevato di cui è bene avere consapevolezza.

Immaginate che qualsiasi cosa abbiate nel PC possa essere spiata da un software che, a vostra insaputa, controlla tutto ciò che fate. Che si insinua nel browser e recupera tutte le credenziali lì salvate. Che effettua pure uno screenshot del desktop, tanto per non farsi mancare niente. Parliamo di una categoria di malware che sta causando molte vittime, gli “infostealer“.

Uno dei più diffusi è Redline Strealer, distribuito attraverso forum russi in soluzioni MaaS –Malware as a Service– che ne hanno fatto crescere velocemente la diffusione e popolarità.

Redline Stealer colpisce i sistemi Microsoft Windows ed è distribuito essenzialmente attraverso campagne di phishing a tema (es. Covid19). Le varie analisi tecniche su questo malware, disponibili pubblicamente in rete (Threat Thursday: Redline Infostealer – The BlackBerry Research & Intelligence Team) rivelano i dettagli del funzionamento di questo programma sviluppato .NET con l’obiettivo di rubare informazioni:

Al momento dell’esecuzione, il malware inizializzerà sia l’indirizzo IP del server Command and Control (C2) sia un ID univoco (ID Build) che si trova all’interno di ciascun campione. Verificherà la connettività Internet prima di contattare la sua infrastruttura C2, usando il protocollo SOAP, da dove recupererà eventuali ulteriori istruzioni/impostazioni.

Una volta completata questa fase, il malware inizierà rilevando le impronte digitali del dispositivo della vittima per le seguenti caratteristiche: ID hardware, versione del sistema operativo, build ID, lingua, nome utente, dimensioni del monitor/risoluzione dello schermo, Paese/posizione, fuso orario, indirizzo IP, schermata, informazioni sulla RAM e sulla scheda grafica, eventuali sistemi antivirus presenti.

A questo punto inizia con il furto di dati dal sistema della vittima, includendo dettagli sui sistemi di messaggeria istantanea, programmi installati, eventuali wallet di criptovalute, client VPN e, ovviamente, il browser Internet (Mozilla, Chrome ed Edge). In quest’ultimo caso, Redline stealer procedere al furto delle credenziali memorizzate nel browser, i cookies, i dati di autocompletamento e quelli relativi a eventuali sistemi di pagamento, come i dati delle carte di credito (per i dettagli tecnici, rimando all’ottima analisi di Cyber-Anubis).

Uno degli aspetti più preoccupanti di questo malware è la possibilità di scaricare ed eseguire sulla macchina bersaglio, attraverso comandi via C2, eseguibili. Questo apre la strada ad attacchi ransomware o l’uso di questi sistemi per altre operazioni più o meno legali.

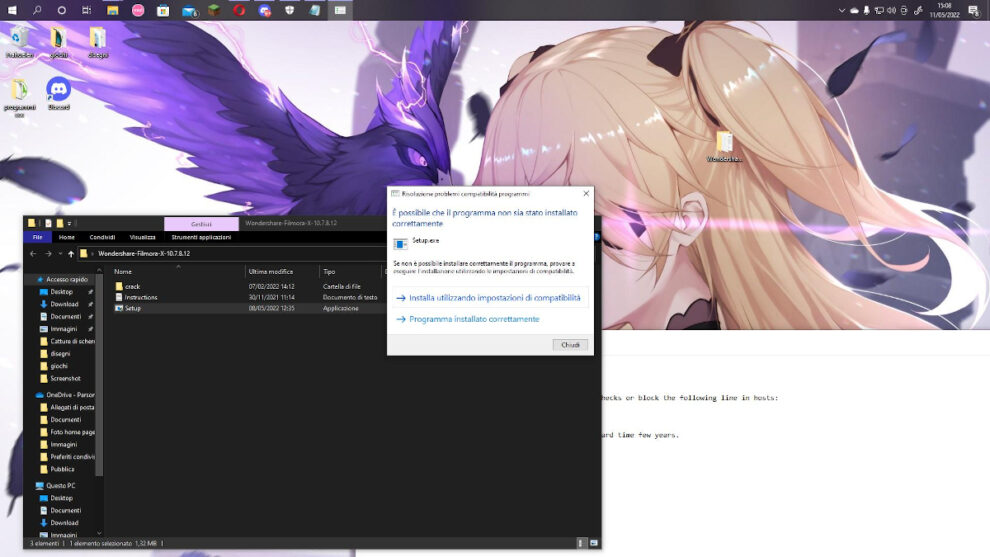

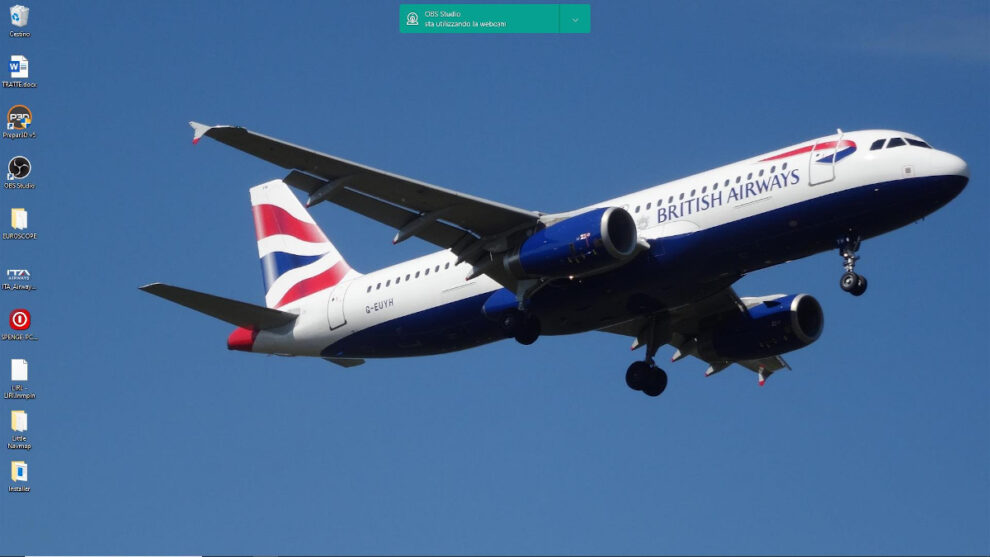

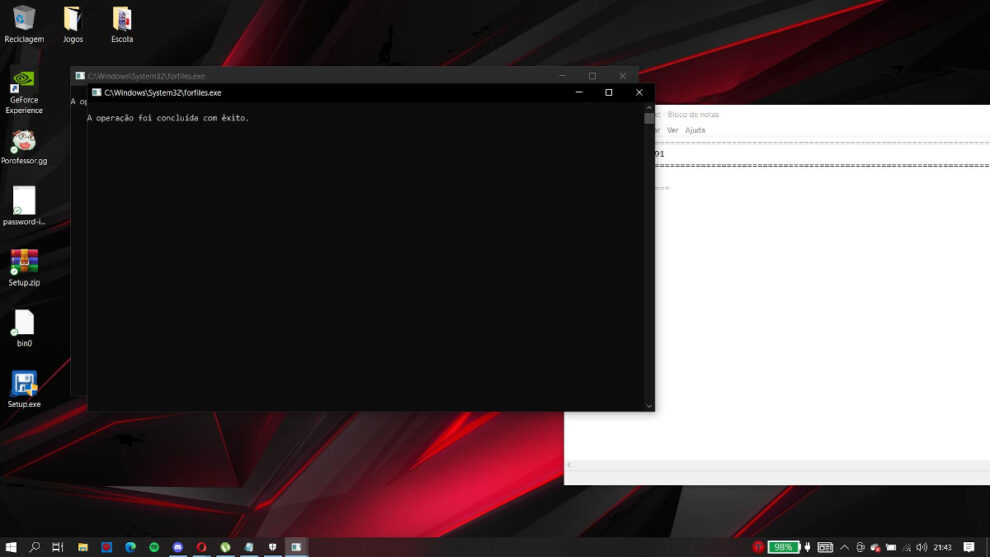

Talvolta questi dati vengono esfiltrati attraverso la pubblicazione su particolari siti ed è impressionante vedere la quantità di materiale rubato all’insaputa del proprietario. In particolare, a colpire maggiormente l’immaginario collettivo, è la presenza dello screenshot del sistema della vittima (ne ho pubblicati alcuni in questo articolo, individuati attraverso il metamotore di ricerca OSINT intelx.io).

Vedere questi screenshot mi dà una sgradevole sensazione di violazione dell’intimità della vittima. Che sul desktop ci siano informazioni o immagini compromettenti o sia pulito, è comunque una intromissione nello spazio personale di qualcuno. Qualcuno che, inconsapevolmente, è rimasto vittima di un malware progettato per rubare le informazioni che tutti noi vogliamo mantenere riservate.

Per questo è importante, importantissimo, adottare abitudini tese a salvaguardare la nostra privacy nel mondo digitale. Una privacy fragilissima, poiché basta poco per esporre le nostre informazioni, tra cui dati di accesso ai servizi che utilizziamo, sia per scopi personali che per lavoro. Una volta persa la riservatezza di queste informazioni, sarà molto difficile riconquistarla.