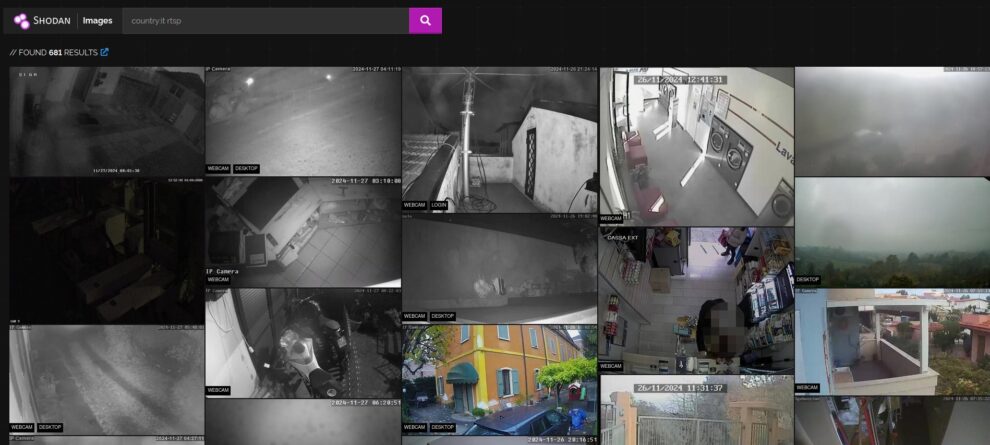

Nei momenti di relax mi diverte esplorare i risultati su shodan.io, piattaforma che raccoglie e indicizza le informazioni tecniche sui nodi connessi a Internet. In particolare, la sezione dedicata alle immagini, tra cui flussi RTSP, VNC e RDP, regala sempre sorprese interessanti. Per gioco ho voluto vedere se, a distanza ormai di qualche anno dai miei articoli relativamente ai rischi connessi dalle telecamere domestiche esposte su Internet senza protezione (Insecam, il database delle telecamere pubbliche (a loro insaputa), Oltre 1800 telecamere di sorveglianza italiane esposte sul Web e via dicendo), qualcosa nel panorama nazionale fosse cambiato.

È così bastata una banale query sui flussi RTSP (Real Time Streaming Protocol, il protocollo di trasmissione dati per lo streaming di flussi video, porta tcp 554) geolocalizzati in Italia per ottenere oltre 680 risultati (per la cronaca: “country:it rtsp“).

Tra i vari flussi video esposti in Rete senza protezione, troviamo case private, giardini privati, sale di attesa di studi professionali, negozi e molto altro.

Quello che più mi ha preoccupato è stata una webcam che riprende l’interno di una cameretta, con tanto di bambino in pigiama intento a giocare alla sua scrivania. L’ho trovato di una violenza terribile, perché la cameretta rappresenta, per un bambino, il “suo mondo personale“. Per di più esposto in Rete, alla mercé di chiunque, senza alcuna protezione. Ho riflettuto molto se pubblicarlo o no ma, alla fine, eliminando qualsiasi elemento possa rappresentare una minaccia per il bambino, ho deciso di farlo. Forse nella speranza (vana?) che qualcuno dei miei lettori riconosca il luogo e avvisi i genitori…

Non sono mancati, come dicevo, interni di negozi con tanto di clientela: mi chiedo se gli avventori sono stati correttamente informati che all’interno del negozio c’è un occhio elettronico che riprende e trasmette in Rete, pubblicamente, ciò che vi accade dentro.

Uno dei peggiori che ho individuato è la sala di aspetto di uno studio medico, con tanto di paziente ...in paziente attesa! Onestamente mi chiedo come si possa arrivare a tanta cialtroneria, ma purtroppo non finisco mai di stupirmi.

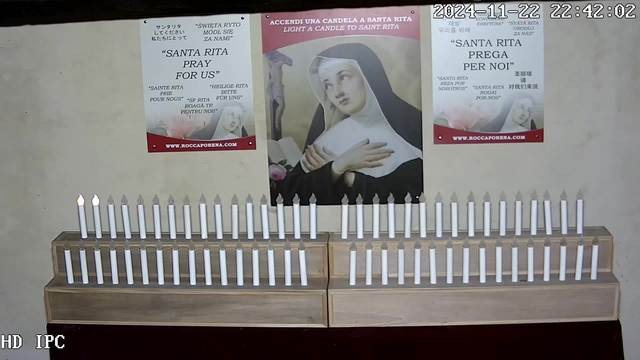

Nel mucchio, tra l’altro, ci sono anche webcam dentro luoghi sacri…

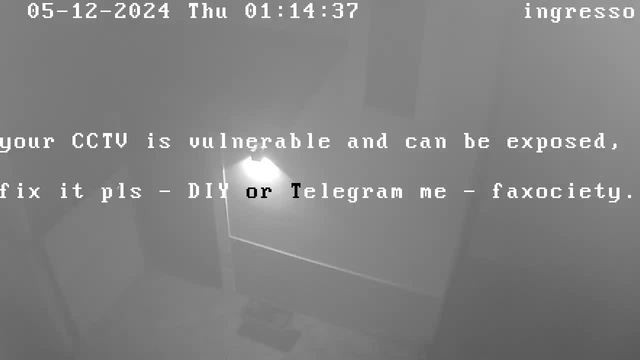

Interessanti alcune situazioni in cui sono stati modificati dei sistemi di videosorveglianza per mostrare, in sovrimpressione, l’avviso che “your CCTV is vulnerable and can be exposed“, come in questo caso…

In ogni caso, lo scenario è desolante. Se da un lato anche i produttori dovrebbero porre maggiore attenzione alla qualità dei prodotti tecnologici che vengono messi in vendita (su questo aspetto l’UE sta ponendo rimedio con il Regolamento 2024/2847 relativo a requisiti orizzontali di cibersicurezza per i prodotti con elementi digitali), in questi casi la responsabilità dell’utente, o di chi comunque ha effettuato l’installazione, è innegabile: servono configurazioni specifiche, tra cui spesso e volentieri la modifica della configurazione del router e conseguente esposizione del servizio on the wild.

Qualcuno potrebbe ancora pensare che “ma tanto a chi vuoi che interessi“, dimenticando non solo che, si, interessa a diversi potenziali threat actors (tra cui eventuali ladri di appartamento per vedere se siete in casa oppure no…) ma, ancor più grave, si ledono diritti e libertà individuali tutelati dalle normative, tra cui il Regolamento UE 2016/679 “GDPR”, esponendo, nel caso di negozi e uffici, il Titolare del trattamento a sanzioni e risarcimenti anche rilevanti. Per le abitazioni private, oltre a ledere il diritto alla riservatezza della famiglia e di eventuali ospiti, vale quanto detto prima: volete davvero aiutare eventuali ladri d’appartamento a svaligiarvi casa?

Quindi, concludendo, se avete telecamere in casa, come verificare che non siano esposti servizi indesiderati?

Generalmente in casa o negli uffici c’è una connessione a Internet via ADSL, fibra, FWA… con un modem/router, spesso wifi, a cui siete connessi. La prima cosa da fare è individuare l’IP pubblico della connessione a Internet, navigando verso un sito web come whatismyipaddress.com. A questo punto andate su shodan.io e/o search.censys.io e inserite, nel box di ricerca, l’indirizzo IP della connessione: dovreste vedere tutti i servizi che state esponendo pubblicamente. Generalmente, da una connessione casalinga, non dovrebbero essere esposti servizi di alcun tipo. A meno, ovviamente, di esigenze particolari di cui però dovreste essere perfettamente al corrente.

Se dall’indagine viene fuori che avete servizi esposti che non conoscevate, la prima cosa da fare è verificare se sul router/modem è impostato un qualche port-forward: spesso e volentieri basta toglierlo e l’esposizione involontaria del servizio si risolve.

Chiaramente queste sono indicazioni di massima, poiché le variabili in gioco possono essere molte. Nel caso, potete consultare un professionista che saprà analizzare la vostra specifica situazione e consigliarvi nel modo migliore. Mi raccomando: un Professionista, con la ‘P’ maiuscola, non “ammio cuggino che s’intende di computer“.