“Niente wifi qui. Due bicchieri di vino e navighi che è un piacere!”

letta in un ristorante toscano

Quasi tutti ormai abbiamo l’ADSL o la “banda larga” in casa. Connessione necessaria per poter vedere la TV in streaming, ad esempio con servizi come Netflix o Prime Video, o per poter avere servizi di smart home o per la sicurezza della nostra abitazione.

Grazie alla diffusione del wifi, inoltre, la connessione a Internet è diventata di rapida e immediata fruizione anche per gli amici o i parenti che vengono a trovarci, oltre che per noi stessi: basta avere la password e si è connessi alla Rete!

Già, spesso basta avere la password.

Come abbiamo visto, le password sono l’anello debole di gran parte dei sistemi di sicurezza. E non è detto, come nel caso del protocollo WEP o WPA e WPA2, che una password sicura sia sufficiente a garantirne la riservatezza.

Quasi tutti i nostri router casalinghi hanno misure di protezione minime ed è davvero difficile capire se qualcuno sta usando la nostra wifi senza autorizzazione: non solo un eventuale scroccone occupa la nostra banda, rallentando la velocità del servizio che paghiamo, ma mette a rischio anche la nostra sicurezza perché nel caso di attività illecite, le autorità risalirebbero velocemente alla nostra connessione.

Tuttavia le connessioni di rete rispondono a dei protocolli e regole che non sono aggirabili. Uno di questi è il protocollo ARP -Address Resolution Protocol- che serve a mettere in comunicazione due dispositivi fisici connessi sullo stesso segmento di rete. ARP utilizza gli indirizzi fisici MAC, che identificano univocamente un dispositivo.

Ad esempio, il mio laptop adesso è connesso via WiFi al router ADSL di casa. Tra questi due dispositivi il dialogo avviene utilizzando i rispettivi MAC address, che sta a un livello ISO/OSI più basso rispetto ai frame IP.

Senza voler scendere troppo nel dettaglio tecnico di come funziona il protocollo, mi limito a dire che è possibile scoprire quali dispositivi sono connessi alla nostra rete “sniffando” i frame di “ARP broadcast“ necessari per indirizzare correttamente i pacchetti di dati in transito.

Detto questo, esistono dei tools che fanno automaticamente questo lavoro: per i sistemi GNU/Linux c’è l’ormai consueto arpwatch mentre per MS Windows potete usare “Who Is On My WiFi”.

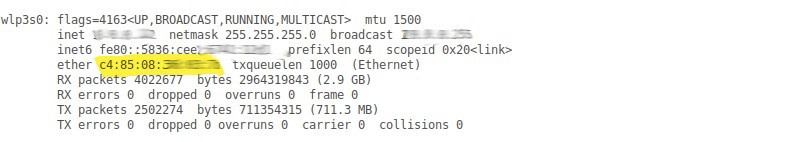

Dovete quindi confrontare i vari MAC address individuati con quelli dei vostri dispositivi connessi. Su sistemi GNU/Linux basta digitare da terminale il comando “ifconfig“:

mentre su sistemi MS Windows, sempre da terminale (“cmd”) potete usare il comando “ipconfig /all“.

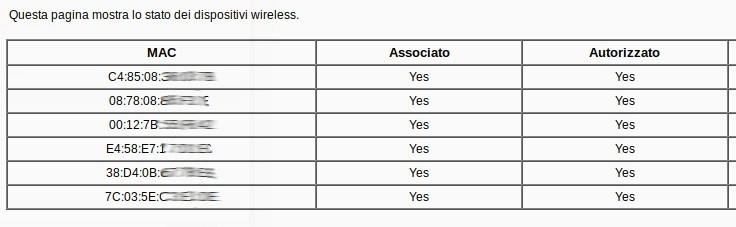

Talvolta gli stessi router hanno la possibilità di vedere l’elenco dei MAC address dei dispositivi connessi:

Se identificate dispositivi non riconosciuti, cambiate immediatamente la password della vostra rete WiFi e valutate se sporgere denuncia alle autorità, avendo cura di appuntarvi il MAC address del dispositivo sospetto

Nota finale: anche se il MAC address è univoco per ogni dispositivo connesso e identifica anche alcune caratteristiche come il produttore e/o il modello dell’hardware (esistono dei veri e propri motori di ricerca, comeMAC Address Lookup), esistono strumenti per modificarlo a piacimento, come “macchanger“. Questo significa anche che un eventuale attaccante esperto potrebbe agevolmente bypassare qualsiasi tipo di “filtro” basato sul MAC address, che alcuni router hanno a bordo.